Les pentesters & les opérateurs demaintenance : un paradoxe de mobilité

L’air‑gap a longtemps été considéré comme la “Cuisine de Francfort” de la cybersécurité. La cuisine imaginée par Margarete Schütte‑Lihotzky a révolutionné l’architecture domestique dans les années 1920 en séparant la petite cuisine fonctionnelle des autres espaces de vie. Cela a simplifié le quotidien, amélioré la sécurité (gaz,chaleur,..). Mais les générations suivantes ont critiqué sa rigidité : elle isolait la personne qui cuisine et ses tiroirs pré‑définis ne correspondaient pas aux habitudes réelles. L’air‑gapping partage la même histoire. Essentiel, efficace et transformateur… jusqu’au moment où l’évolution des pratiques en a révélé les limites : isolement des équipes terrain, collaboration compliquée, friction opérationnelle pour les équipes de pentesters ou de maintenance.

Quand les murs de sécurité deviennent des obstacles opérationnels

L’air‑gap révèle le même paradoxe que la cuisine de Francfort : la tension entre la nécessité d’isoler, en créant une cuisine séparée, et l’évolution des usages.

Dans la plupart des organisations, les postes utilisateurs sont le cœur de l’activité, le lieu où tout se 'prépare'. Pourtant, alors que la cybersécurité exige une isolation stricte, le travail moderne est devenu mobile, collaboratif et fluide. Les utilisateurs changent constamment de contexte, collaborent avec des partenaires externes, accèdent à des ressources sensibles via un seul appareil, mais depuis des lieux multiples. Pour beaucoup, cette contradiction est devenue une charge quotidienne.

Les équipes de cybersécurité n’y échappent pas : de nombreux pentesters voyagent avec plusieurs ordinateurs dédiés à différents clients. Dans une chambre d’hôtel, un professionnel peut se retrouver à ouvrir trois ou quatre machines, une par projet, et à jongler entre elles pour respecter les règles d’isolation. La sécurité est préservée… mais à quel prix ? Ergonomie dégradée, productivité entravée, et parfois même une santé mentale mise à rude épreuve. Le paradoxe est là : une solution conçue pour protéger les organisations finit par alourdirle quotidien de ceux qui les font fonctionner.

Les restes : le coût d'une sécurité rigide pour les équipes terrain

Les équipes opérationnelles et de maintenance rencontrent un autre défi : elles interviennent souvent dans des zones où la connectivité est défaillante ou inexistante. Elles doivent accéder à des documentations techniques volumineuses, des configurations sensibles ou des tableaux de bord industriels sans pouvoir compter sur la 4G, le Wi-Fi, ni même un bureau distant. Résultat : soit elles travaillent à l’aveugle, soit elles recourent à des appareils peu sécurisés ou obsolètes, portable et utilisables hors ligne, mais qui introduisent de nouveaux risques pour l’organisation.

L’air‑gap n’a jamais été conçu pour les équipes terrain. Quant au VDI, il est tout simplement incompatible avec leurs contraintes opérationnelles. Pour les administrateurs IT et sécurité, cette prolifération des machines crée un angle mort : chaque ordinateur supplémentaire représente un OS de plus à maintenir, un cycle de mises à jour à suivre, un endpoint supplémentaire à surveiller. Plus le parc s’élargit, plus la visibilité diminue et plus les risques s’accumulent.

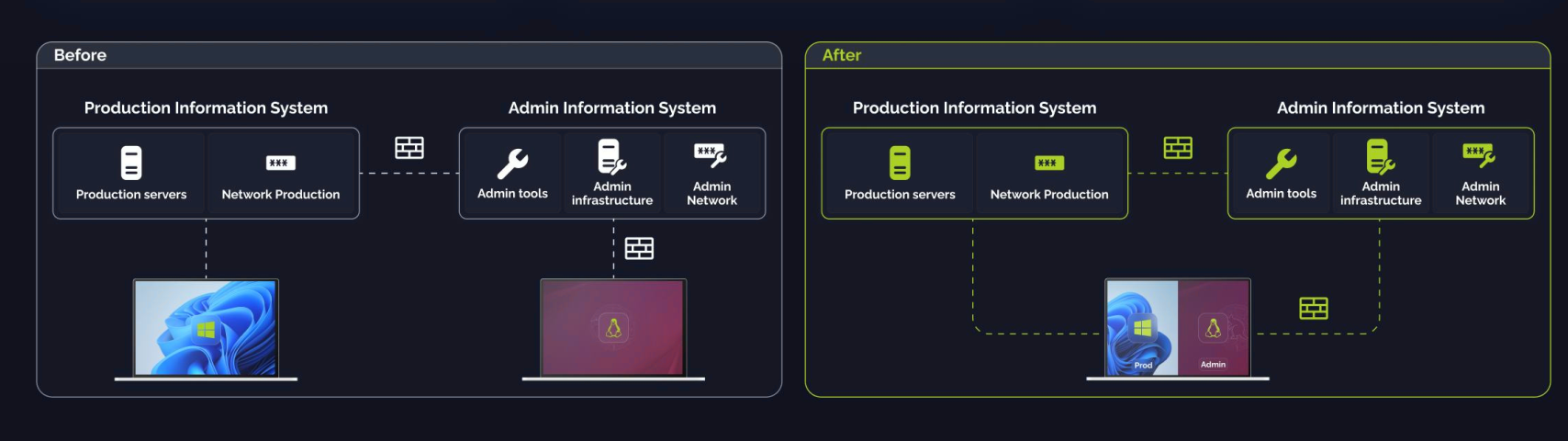

Les postes de travail multi‑environnements offrent enfin une réponse à ces utilisateurs longtemps oubliés des modèles de sécurité traditionnels. Ils maintiennent une séparation stricte entre les environnements tout en les réunissant sur un seul poste. L’isolation reste totale, mais la mobilité, l’ergonomie et la visibilité IT se réalignent avec les réalités du travail moderne, y compris dans les environnements les plus sensibles. L’isolation reste totale, mais la mobilité, l’ergonomie et la visibilité IT sont enfin réaligné avec les réalités du travail moderne, y compris dans les environnements les plus sensibles.

Une rupture technologique au service de la réalité opérationnelle

Un poste de travail multi‑environnements (MEW) comble le fossé entre flexibilité, sécurité et performance en intégrant l’isolation directement dans le terminal. Plus besoin de s’appuyer sur le réseau ou les data centers pour compenser un poste faible. Avec les MEWs, le poste devient la frontière de confiance. Fini les multiples ordinateurs à transporter, les tokens à jongler, ou l’attente d’une connexion stable pour commencer à travailler. Passer d’un environnement bureautique à un environnement administratif ne nécessite plus de changer de machine — ni même de bâtiment. L’impact est immédiat : moins de charge mentale, moins de frictions d’authentification, moins d’étapes manuelles sources d’erreurs. En éliminant ces obstacles, les MEWs permettent aux équipes de se concentrer sur l’essentiel : travailler efficacement et en sécurité.

Sécurité matérielle :l’efficacité pensée dès la conception de la cuisine

Les stratégies decybersécurité ont longtemps privilégié le logiciel, reléguant la couchematérielle au second plan. Les postes multi‑environnements sont une invitationà repenser leur approche. Désormais, pour garantir une isolation robuste, lasécurité doit s’ancrer dans le matériel et non plus reposer sur des conventions logicielles.

Un hyperviseur de type 1,combiné à une chaîne de boot mesurée, une racine matérielle de confiance et un Trusted Computing Base (TCB) minimal. Ces mécanismes couvrent l’ensemble des protections matérielles et logicielles, assurant que chaque environnement dispose de ses propres hypothèses de confiance et de connectivité : VPN dédiés,chemins de communication locaux strictement contrôlés, etc.

Dans ce contexte, les administrateurs ne voient plus le laptop comme un simple terminal, mais commeune plateforme vérifiable, dont l’intégrité peut être attestée. Le résultat n’est pas un "PC qui fait tourner des VM", mais un poste de travail sécurisépar conception : une surface d’attaque réduite, une propagation limitée desdéfaillances entre domaines, et une sécurité matérielle enfin reconnue comme unpilier stratégique.

Les bénéfices concrets pour les équipes opérationnelles : ergonomie, efficacité, sécurité

Les bénéfices opérationnels sont immédiats, en particulier pour lesutilisateurs manipulant des environnements à diffusion restreinte.

Les postes multi-environnements (MEWs) permettent aux utilisateurs d’opérer de manière sécurisée et efficace, sans les frictions habituelles. Les bénéfices opérationnels se font sentir immédiatement, en particulier pour ceux qui manipulent des environnements à Diffusion Restreinte.

Les MEWs transforment radicalement les workflows quotidiens. Les développeurs retrouvent l’autonomie indispensable pour innover sans entraves. Les administrateurs systèmes, eux, conservent une visibilité complète et un contrôle granulaire des politiques, assurant ainsi conformité et sécurité à tout moment. Quant aux opérateurs OT, industriels ou de maintenance, ils disposent enfin d’un appareil unique capable d’héberger simultanément les environnements d’exploitation critiques (comme les systèmes SCADA ou les tableaux de bord) et les applications corporate.

Plus besoin de jongler entre plusieurs machines. Plus besoin d’attendre uneconnexion stable pour être productif. Les MEWs éliminent l’encombrementphysique et réduisent significativement les risques de contamination croiséeentre systèmes sensibles.

Tout comme les cuisines modernes préservent des espaces dédiés à la préparation tout en s’adaptant aux modes de vie et de travail actuels, les postes de travail multi-environnements maintiennent une isolation stricte sans sacrifier l’ergonomie ni la mobilité. Enfin, une solution qui s’adapte à vos équipes, leur permettant d’opérer en toute sécurité et avec efficacité sans les contraintes habituelles.

Finance et gouvernance : communiquer avec les dirigeants

Pendant des années, lesinvestissements cybersécurité ont été difficiles à traduire en valeuréconomique. Une étude récente indique que 41 % des RSSI peinent à exprimer la cybersécurité en termes métier transformant chaque projet en centre de coûtau lieu d’un levier de productivité.

Clarté financière : moins d’endpoints, un TCO réduit, un ROI mesurable

Les postes de travail multi-environnements (MEWs) redéfinissent l’efficacité économique en consolidant plusieurs environnements isolés sur un seul et même appareil. Cette approche rompt avec le modèle traditionnel de multiplication des postes de travail, un cercle vicieux où les coûts s’envolent à mesure qu’il faut maintenir davantage de systèmes d’exploitation, suivre plus de mises àjour et surveiller un nombre croissant d’endpoints.

Les MEWs simplifient l’architecture informatique en réduisant la complexité et en offrant aux administrateurs système une visibilité plus claire sur l’ensemble de l’infrastructure. Pace à une approche centralisée et rationalisée, qui élimine le chaos d’une gestion fragmentée. Pour les RSSI et directeurs IT, les MEWs garantissent une isolation intrinsèque, empêchant toute communication entre les environnements. Cela réduit drastiquement les risques de contamination croisée, s’aligne sur les exigences de conformité et minimise l’exposition aux cyberattaques. Le résultat ? Une infrastructure plus légère et plus sécurisée, qui ne se contente pas de limiter les risques, mais renforce activement la résilience opérationnelle.

L’impact financier est immédiat et mesurable. Les organisations diminuent leurs achats de matériel, réduisent les efforts de maintenance et limitent le nombre de tickets de support, les coûts logistiques et les configurations répétitives. Ces économies ne sont pas théoriques : ce sont des gains structurels qui libèrent les équipes IT et celles de sécurité pour qu’elles se concentrent sur des tâches à plus forte valeur ajoutée. Moins d’appareils signifie moins de frictions, plus de productivité et une concentration accrue sur l’essentiel.

Il ne s’agit pas simplement d’éviter des pertes potentielles, mais bien de dégager des économies durables et de dégager un temps précieux pour les équipes IT et sécurité. Un parc informatique allégé améliore également la surveillance pour les équipes de sécurité et simplifie le suivi des actifs pour les services financiers, faisant des MEWs un investissement stratégique à la fois en termes d’efficacité et de sérénité.

Gouvernance : une isolation équivalente au matériel dédié, reconnue par l’ANSSI

La question cruciale en matière de gouvernance reste entière : l’isolation multi-environnements offre-t-elle les mêmes garanties de sécurité que la séparation physique, tout en répondant aux cadres stricts de protection des données ? Pour les postes de travail multi-environnements conformes, la réponse est sans équivoque : oui, mais à condition de reposer sur des principes de conception rigoureux.

Un poste de travailmulti-environnements conforme apporte cette réponse positive, à une condition :respecter des principes de conception exigeants :

- Chaque environnement utilisateur est implémentésous la forme d’une machine virtuelle indépendante et isolée,

- Un systèmede socle renforcé, avec un démarrage sécurisé, un module TPM, ainsi qu’unchiffrement complet du disque et de la mémoire

- Isolation stricte du processeur, de la mémoire, dustockage, des entrées/sorties ainsi que des réseaux

- Les chemins d’affichage doivent être sécurisés,l’authentification robuste, et les mises à jour contrôlées,

- Aucune communication inter-domaines ne doit êtreautorisée, sauf via des mécanismes unidirectionnels strictement régis,

- Une documentation complète, un durcissementcontinu et une attestation tout au long du cycle de vie sont indispensables.

Ces principes s’alignent parfaitement sur les directives de l’ANSSI en matière de segmentation et d’isolation des terminaux, offrant un cadre qui satisfait même les exigences réglementaires les plus strictes. Là où la segmentation réseau traditionnelle a longtemps été la norme pour sécuriser les systèmes critiques — bien qu’à un coût financier et opérationnel élevé — les postes de travail multi-environnements déplacent ce paradigme vers le terminal lui-même. Cette approche permet une isolation précise et ciblée des domaines, sans la complexité ni l’inefficacité de la séparation physique.

Le résultat est un modèle opérationnel plus léger et plus agile : moins d’appareils à certifier, des processus de conformité simplifiés, et une visibilité restaurée. Dans le paysage actuel des menaces dynamiques, la séparation physique seule ne suffit plus. En intégrant l’isolation directement au niveau du terminal, les organisations retrouvent gouvernance et maîtrise, sans l’encombrement d’une multiplication des appareils. La sécurité n’est plus perçue comme une contrainte, mais comme un levier stratégique, redéfinissant son rôle au sein des infrastructures modernes.

La séparation physique n’est plus suffisante à elle seule. L’isolation au niveau du terminal permet de rétablir le contrôle, la visibilité et la gouvernance, sans pour autant multiplier les dispositifs.

Conclusion: vers un nouveau paradigme

Les postes multi‑environnements marquent un tournant dans l’isolation des environnements sensibles. Les pratiques modernes ont révélé les premières fissures du modèle air‑gap. Quand l’expérience utilisateur est ignorée, la sécurité s’affaiblit : les gens contournent les règles. En intégrant les garde‑fous au cœur du poste, on réduit les tentations de contournement et l’on réconcilie sécurité et usage.

Depuis lepremier jour, chez KERYS, nous construisons l’unique hyperviseur type‑1 capabled’isoler totalement des environnements sensibles sans compromis surl’expérience utilisateur. L’isolation physique est-elle devenue obsolète ? Non, mais elle n’est plus suffisante. Les postes multi‑environnements ouvrent une voie nouvelle. Envie de sortir de l’air‑gap ? Laissez‑nous vous montrer le chemin.